Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | |

| 7 | 8 | 9 | 10 | 11 | 12 | 13 |

| 14 | 15 | 16 | 17 | 18 | 19 | 20 |

| 21 | 22 | 23 | 24 | 25 | 26 | 27 |

| 28 | 29 | 30 | 31 |

Tags

- webdev

- 화이트해커

- 실습

- sql

- ctf

- 앱해킹

- 코드스테이츠

- pm부트캠프

- hacking

- 해킹

- 뉴스스크랩

- 웹개발

- 웹해킹

- wargame

- 프로덕트매니저

- 리눅스

- 워게임

- 우분투

- 보안

- 모의해킹

- XSS

- 간추린아침뉴스

- 공격기법

- 개발

- sqlinjection

- 퀵뉴스

- 핀트

- 해킹공부

- webhacking

- 로보어드바이저

Archives

- Today

- Total

무기는 끈기

[wargame / Dreamhack] 'cookie' 문제 write-up 본문

https://dreamhack.io/wargame/challenges/6

cookie

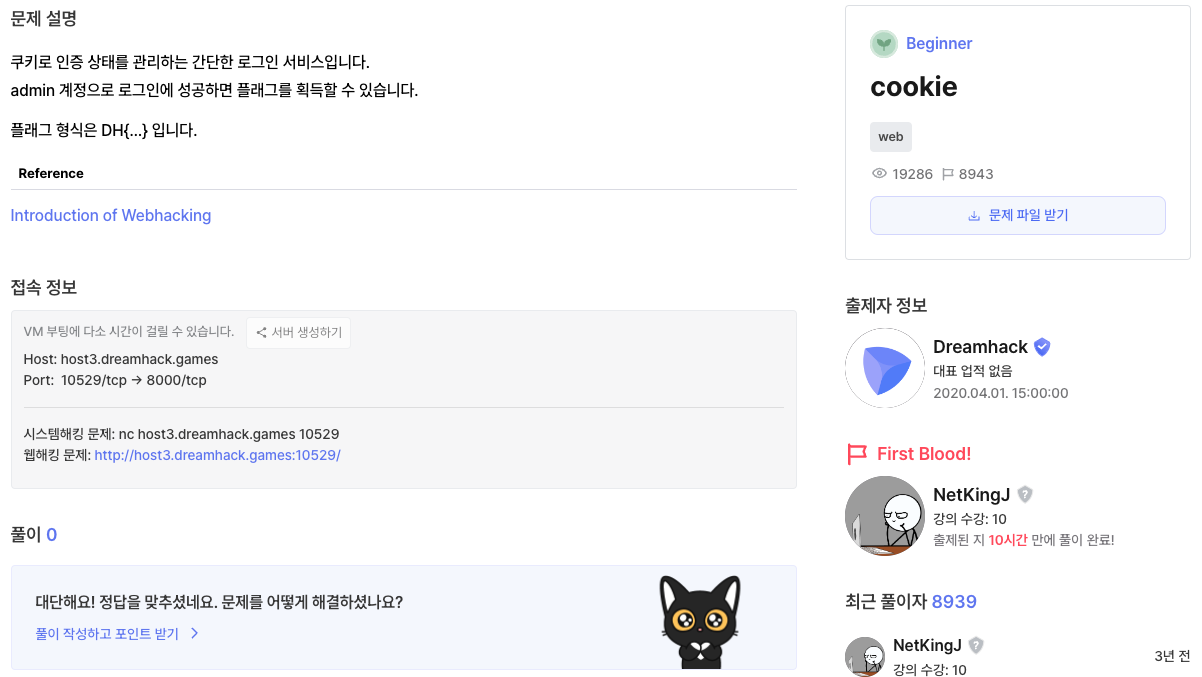

쿠키로 인증 상태를 관리하는 간단한 로그인 서비스입니다. admin 계정으로 로그인에 성공하면 플래그를 획득할 수 있습니다. 플래그 형식은 DH{...} 입니다. Reference Introduction of Webhacking

dreamhack.io

오늘은 드림핵 워게임의 비기너 문제를 하나 풀었다.

문제 접속하는 페이지는 아래 첨부된 이미지처럼 생겼다.

우측에 [문제 파일 받기] 버튼을 클릭하면 python 파일을 내려받을 수 있다.

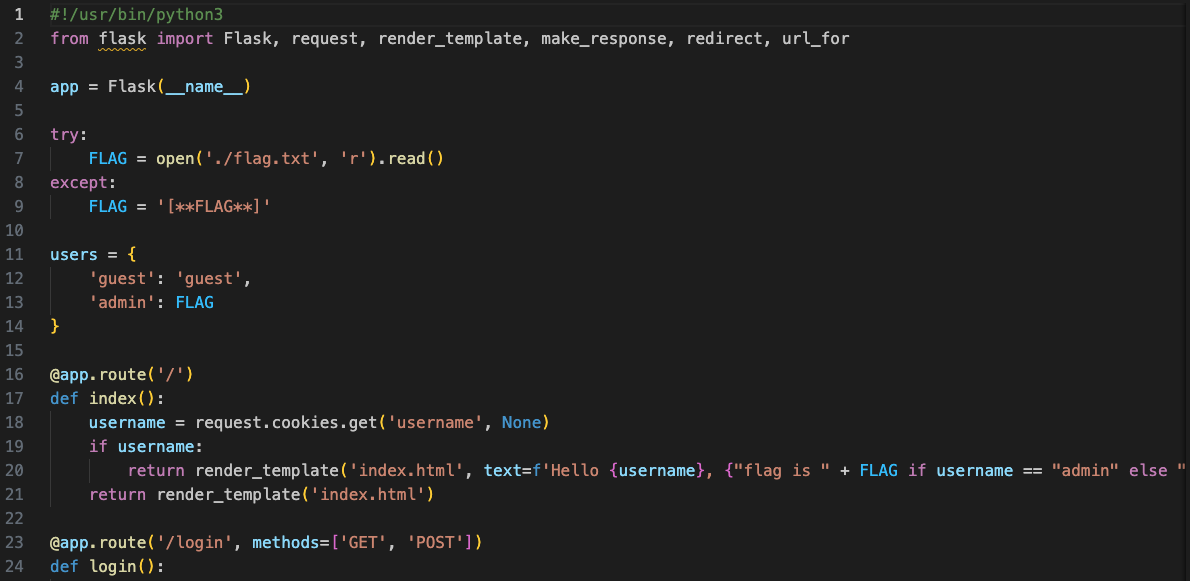

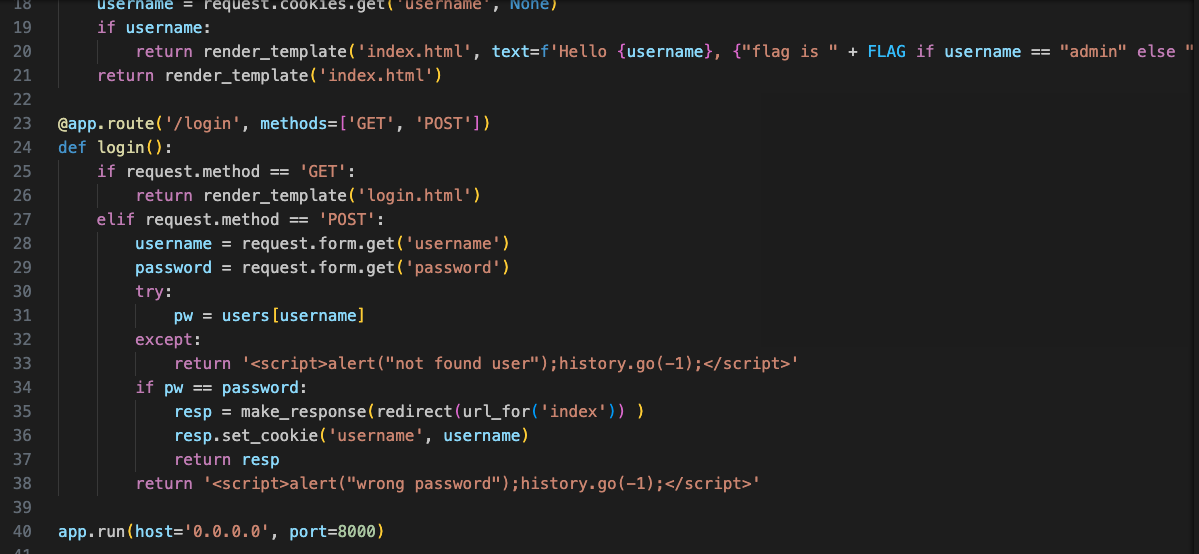

VSCode로 실행하여 코드를 살펴보았다.

문제 페이지 > 접속 정보 > [서버 생성하기] 를 클릭하여 문제를 열었다.

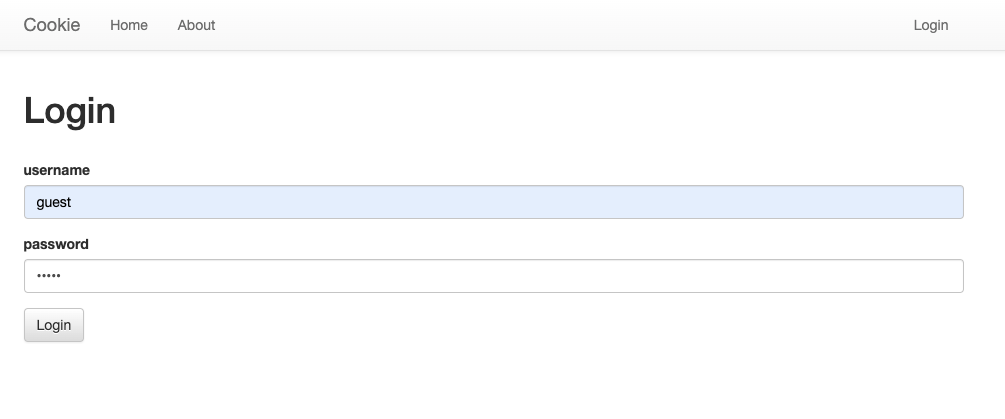

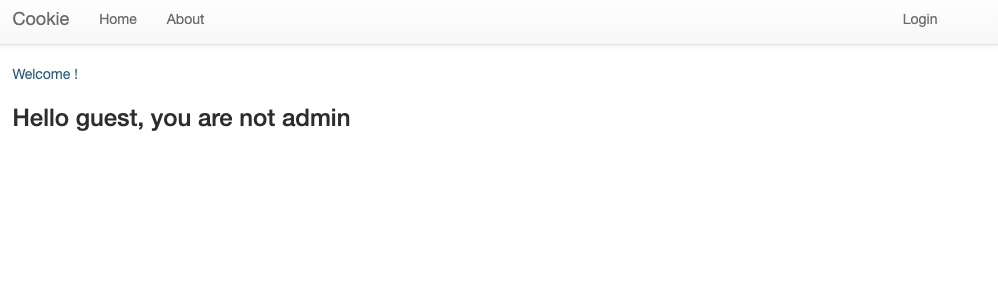

우상단의 Login 을 클릭하여 코드에서 살펴본대로

ID : guest

PW : guest

를 입력해보았다.

입력하면 보이는 화면~

난 어드민이 아니라고 한다.

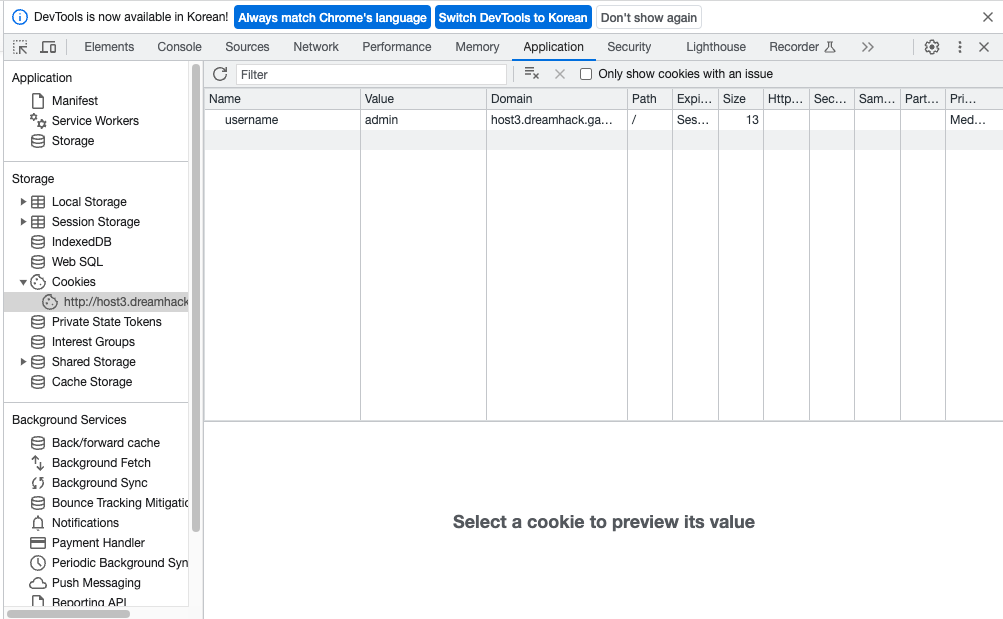

이번엔 개발자 도구를 열어보았다.

GET 방식을 이용해야 할 것 같아 쿠키를 살펴보았다.

쿠키에 guest 라고 입력이 되어있는 곳에 admin을 입력해보았다.

두구두구.... 새로고침 ~

Flag~ 플래그 찾기에 성공했다!

'Hacking > Wargame' 카테고리의 다른 글

| [wargame / Dreamhack] '64se64' 문제 write-up (0) | 2023.10.19 |

|---|---|

| [wargame / Dreamhack] 'Reversing Basic Challenge #1' 문제 write-up / 티오리 (1) | 2023.10.19 |

| [wargame / Webhacking.kr] old-15 write-up (0) | 2023.08.17 |

| [wargame / Webhacking.kr] old-01 write-up (0) | 2023.07.04 |